Informatik-Shirts und Informatik-Artikel

Jetzt kannst Du an alle möglichen Dinge Deinen eigenen Power-Button abringen. Mach Dich bereit, Äpfel, Bücher, Jacken und Taschen mit neuen Eigensc...

Vollständige Details anzeigenDein Rechenzentrum braucht dringend eine anständige Security? Und Du bist dafür bestens geeignet? Dann befördere Dich mit diesem Shirt doch einfach...

Vollständige Details anzeigenDafür, dass das Binärsystem in der Informatik (und damit in vielen Bereichen unseres Lebens) häufig eingesetzt wird, wissen die wenigsten Menschen ...

Vollständige Details anzeigenTwo rules for life ist ein trockenes Statement für alle, die bei „Details bitte“ innerlich schon den Zugriff verweigern. Der klare Typo-Print bring...

Vollständige Details anzeigenUnit Tests sind für Anfänger:innen, Testumgebungen überbewertet und der letzte Deploy war… abenteuerlich? Dann ist Test in Production genau dein St...

Vollständige Details anzeigenDer Befehl [i]export EDITOR=""[/i] legt den Editor fest, welcher von anderen Anwendungen standardmäßig zum Öffnen von Dateien verwendet wird. Das K...

Vollständige Details anzeigenEs ist erstaunlich einfach, sich in andere Computersystem zu hacken, oft tut es ein einfacher Anruf: "Guten Tag, ich bin ihr Systemadministrator. F...

Vollständige Details anzeigenBesonders talentierte Coder geben sich nicht damit zufrieden, eigenen Code zu schreiben, sondern versuchen auch, andere Programme und Hardware zu a...

Vollständige Details anzeigenWenn Du denkst, dass eine Shell eine Muschel ist und Dir zum Thema Konsole nur Videogames einfallen, dann ist dieses Shirt nicht unbedingt etwas fü...

Vollständige Details anzeigenBevor man andere Leute mit Technikfragen nervt, sollte man vielleicht selbst einen Blick in das Handbuch werfen. Das nächste Mal, wenn Du gefragt w...

Vollständige Details anzeigenManche Leute erkennen ihr Alter an Rückenschmerzen. Wir Nerds erkennen es an dem Moment, wenn wir eine Datei speichern wollen und kurz denken: „Wo ...

Vollständige Details anzeigenOb es die Software, Hardware oder die analoge Welt außerhalb des Rechners ist - manchmal, wenn sich die Dinge zu sehr verworren und heiß gelaufen h...

Vollständige Details anzeigenDieser Button sollte zur Garderobe eines jeden Menschen gehören, der auch nur entfernt etwas mit Computern zu tun hat. Denn dieser Umstand verwande...

Vollständige Details anzeigenFür die Code-Monkeys unter Euch ;-)

Lasst uns unsere Computer rein halten und dafür sorgen, dass Unicode keine Chance bekommt! Durch Dinge wie Unicode werden unsere guten Nerd-Werte u...

Vollständige Details anzeigenSorry an alle 1337 h4x0r, aber das musste mal gesagt werden :) Falls Du nicht verstehst, was auf dem Shirt steht, kannst Du Dich glücklich schätzen...

Vollständige Details anzeigenErinnerst Du Dich noch an das Geräusch? Dieses ikonische Quietschen, Rauschen und Piepen, während sich Dein Modem mühsam ins Internet einwählte - u...

Vollständige Details anzeigenEs ist Wochenende - oder spät abends - du zockst, bingst oder döst. Auf einmal klingelt das Handy. Das kann nur eines bedeuten: deine Mutter fragt,...

Vollständige Details anzeigenEr entscheidet, was du darfst und was nicht. Scheinbar allmächtig sperrt er einfach dein Benutzerkonto oder löscht all deine Daten. Was auch immer ...

Vollständige Details anzeigenWas für Jedis die Macht ist, ist für Informatiker der Source-Code. Wer ihn kontrolliert, kontrolliert im Grunde genommen alles. Aber denk dran: Gro...

Vollständige Details anzeigenNach einer wahren Begebenheit: "Schau Mama, mit dem neuen Router brauchst Du keine Kabel mehr und kannst überall im Haus WLAN benutzen." - "Kann ic...

Vollständige Details anzeigenOpenOffice hast Du schon seit Monaten nicht mehr gestartet, da Du selbst Deine Briefe mit Latex schreibst? Dann solltest Du nicht zögern und Dir di...

Vollständige Details anzeigenFühlst Du Dich nicht auch manchmal wie ein ganz frisches Programm, wenn Du draußen im Real Life herumläufst?

Es gibt einfach zuviele DAUs, da hilft nur die generelle Absage, wenn man nicht ständig dumme Fragen beantworten oder zum 10ten mal den Internet Ex...

Vollständige Details anzeigenUh Oh...Da möchte man nicht gern Admin der Datenbank sein..

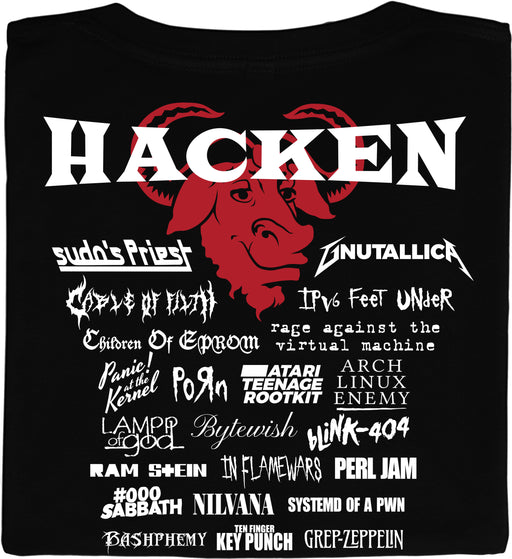

Dieses Jahr sucht das Lineup vom Hacken Open Air ja mal wieder seinesgleichen: Die Headliner sudo's Priest und Gnutallica werden Euch auf der Black...

Vollständige Details anzeigenIrgendwann muss schließlich mal Schluss sein mit dem blöden "Connection reset by peer"

88 Meilen pro Stunde waren gestern. Wer wirklich in die Vergangenheit will, drückt einfach Strg+Z - der mächtigste Shortcut der Menschheitsgeschich...

Vollständige Details anzeigenAn sich sollten wir Nerds mit Ausgangssperren in jeglichen Spielarten keine Probleme haben - schließlich sitzen wir ja eh meistens zuhause vor dem ...

Vollständige Details anzeigenSind HEX-Zahlen Dein täglich Brot? Dann dürftest Du wenig Probleme haben, die subtile Botschaft dieses Shirts zu verstehen. Im anderen Fall denke e...

Vollständige Details anzeigenLinux hat den Pinguin, BSD den Daemon, Perl das Kamel und die Hacker-Community hat dieses Symbol, genannt Glider. Es ist noch jung, verbreitet sich...

Vollständige Details anzeigenDem Sicherheitsprinzip „[i]Security by Obscurity[/i]“ aus dem Bereich der Computer- und Netzwerksicherheit liegt die Annahme zugrunde, dass ein Sys...

Vollständige Details anzeigenIn einer Welt voller Tracking, Datenlecks und gläserner Bürger gilt eine einfache Wahrheit:Verschlüsselung ist kein Verbrechen – sie ist Selbstvert...

Vollständige Details anzeigen